En esta entrada les presento una selección de (a mi criterio) diez herramientas muy útiles para la realización de tests de penetración (Pen Testing) sobre aplicaciones web.

Está claro que existen muchísimas y para todo tipo de tests, es por eso que un consultor debe identificar de antemano el tipo de trabajo a realizar y de ese modo seleccionar las mejores herramientas para llevar adelante el «engagement». Algunas herramientas son gratuitas y de código abierto, otras de pago y propietarias, pero en ambos casos, igual de potentes.

Mas adelante hablaré sobre las fases de un Pen Testing y utilización de algunas herramientas mencionadas en este post.

Ok, pasemos a la lista de aplicaciones. Quiero destacar que el orden en el que aparecen NO determinan su importancia o preferencia, no es un «Top five» de herramientas mas usadas, sino la presentación de algunas que son muy útiles para el trabajo de un consultor.

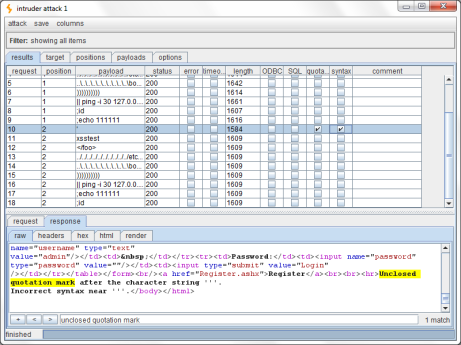

1- Burp Suite (http://portswigger.net/)

Sin dudas, una de mis predilectas. Burp Suite es una excelente plataforma para PenTest y seguridad en sitios web. Esta herramienta posee muy buenas características como:

- Intercept Proxy

- Spider (para hacer «crawling»)

- Detección automática de vulnerabilidades

- Herramienta de repetición

- Posibilidad de escribir plugins propios

2- Acunetix – Scaner para vulnerabilidades web (http://acunetix.com)

Potente herramienta para MS Windows que detecta un gran número de vulnerabilidades, entre ellas Cross-Site Scripting, SQL Injection, CRLF injection, Code execution, Directory Traversal, File inclusion, busca vulnerabilidades en formularios de subida de archivos (file upload) y muchísimas mas.

Además, cuenta con un scaner de puertos propio integrado, que si bien no reemplaza a nmap (nmap.org) muesta un estado general de puertos que están expuestos. También posee diversas herramientas independientes para realizar tareas específicas como HTTP Fuzzer, HTTP Editor, Authentication Tester, etc.

Es destacable también la posibilidad de guardar en una base de datos los resultados como así tambien exportarlos en el formato deseado y por sobre todo eso, la posibilidad de generar completos y detallados reportes de un gran nivel.

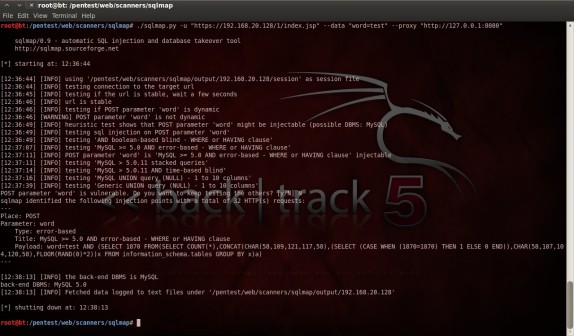

3- SQLmap (http://sqlmap.sourceforge.net/)

Desarrollada por Bernardo Damele (co-worker en mi paso por NGS Secure) y Miroslav Stampar, SQLmap es una herramienta que ningún auditor de aplicaciones web debe prescindir.

Se trata de una herramienta Open Source y gratuita basada en línea de comandos que automatiza la detección y explotación de vulnerabilidades SQL Injection y extracción de información de bases de datos.

Actualmente soporta:

- MySQL

- Oracle

- PostgreSQL

- Microsoft SQL Server

- Microsoft Access

- DB2

- Informix

- Sybase

- Interbase

4- WhatWeb (http://www.morningstarsecurity.com/research/whatweb)

Esta herrmienta es útil para uno de los primeros pasos en una auditoría o PenTesting, la recolección de información (o «Information Gathering») ya que permite identificar si el «target» utiliza algun Content Manager (CMS), plataforma de Blog, Servidores, Javascipts, etc…

Soporta gran cantidad de plugins y la ayuda es bastante clara, ofreciendo ejemplos de sintaxis, etc.

Recomendable para el trabajo previo de reconocimiento de lo que se va a testear.

5- Nessus (http://tenable.com)

Al igual que Burp Suite, Nessus desde hace tiempo forma parte de mi set de herramientas automáticas que es utilizable en la mayoría de trabajos de auditorías.

Si bien Nessus está orientada a un uso mas extensivo en materia de tests (es decir, redes amplias, gran cantidad de dispositivos, etc) también es muy útil para realizar PenTesting a aplicaciones web habilitando y configurando los módulos correctos.

La recientemente liberada versión 5 trae muchas mejoras respecto a sus antecesoras, recomiendo leer este link para descubrir las mejoras mas notables.

Aquí, un video (en inglés) acerca de las nuevas características en Nessus 5: